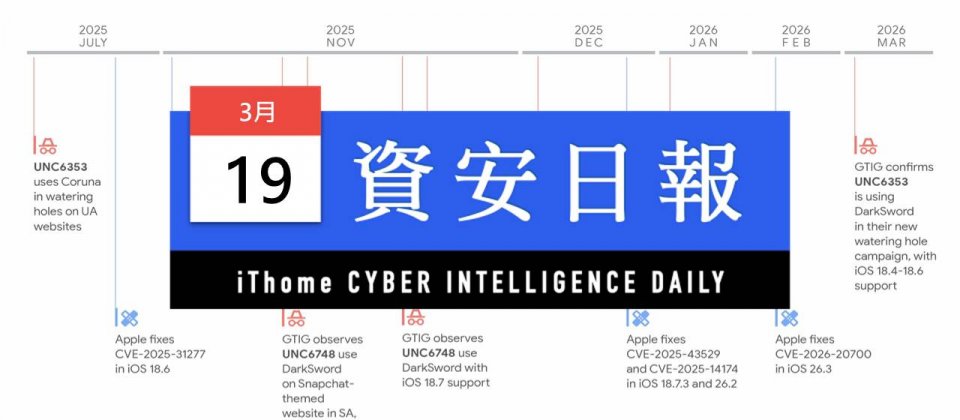

iOS漏洞攻擊鏈DarkSword鎖定加密錢包,攻擊iPhone從網路間諜活動走向牟取經濟利益

科技公司Google、Lookout,以及iVerify揭露名為DarkSword的iOS漏洞攻擊鏈,該攻擊鎖定iPhone用戶,能在短時間內竊取包含加密錢包在內的大量敏感資料。相較過去多數針對iPhone的攻擊以監控與情報蒐集為主,DarkSword不僅具備完整間諜能力,也明確鎖定加密資產,顯示行動裝置攻擊開始從單純監控延伸至以金錢為導向的變現動機。

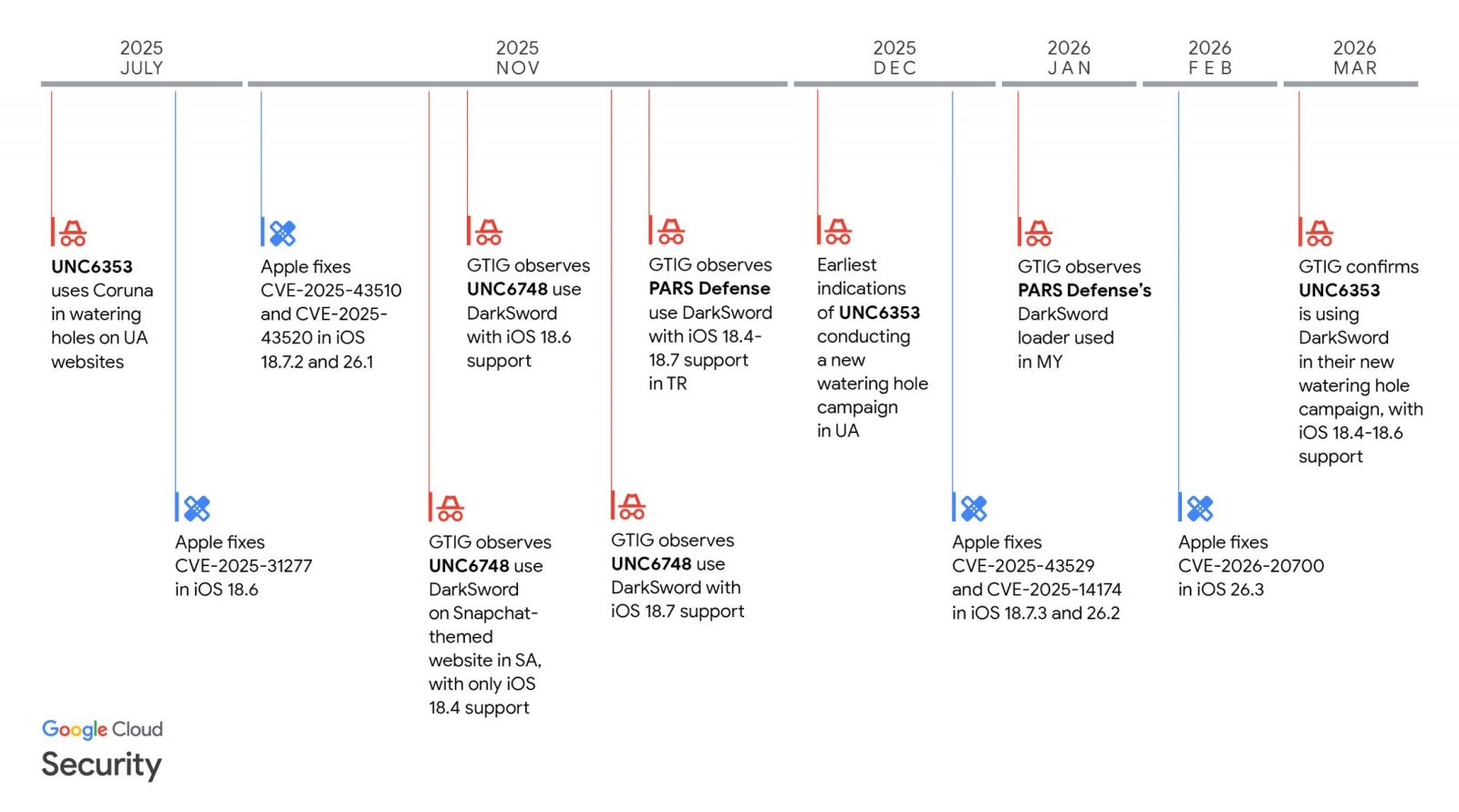

DarkSword攻擊鏈自2025年11月起即被Google觀測到,並持續出現在不同攻擊行動中;Lookout則在後續分析惡意基礎設施時還原出完整攻擊鏈,並與Google及iVerify共同確認,將此漏洞利用工具命名為DarkSword。

思科防火牆管理平臺零時差漏洞遭勒索軟體駭客Interlock濫用,最早可追溯至一月底

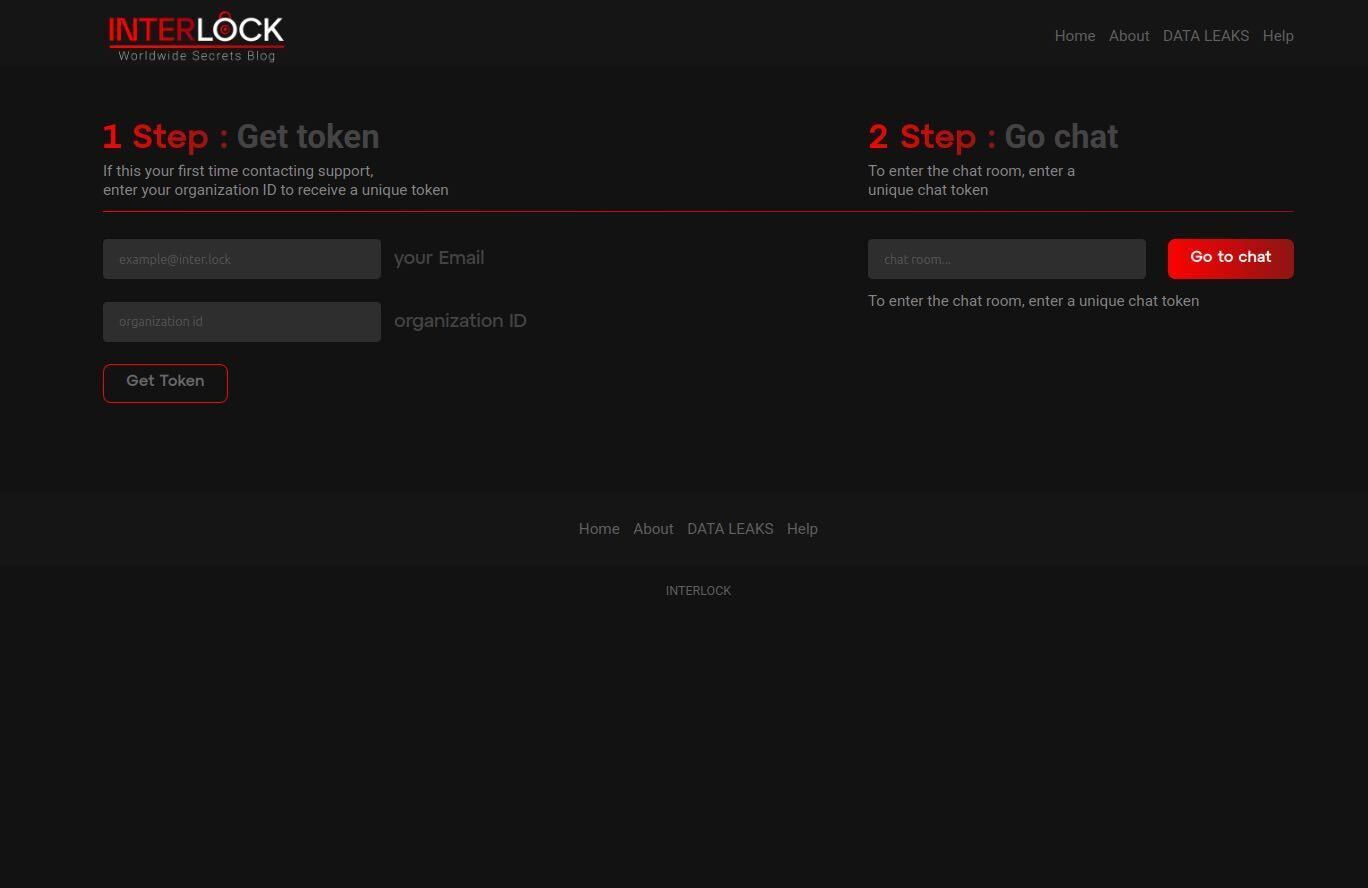

Amazon威脅情報團隊指出,勒索軟體駭客組織Interlock自1月26日開始,就將CVE-2026-20131用於實際攻擊行動,時間是早於思科公布漏洞的36天前。該公司循線調查,認為Interlock手裡握有許多零時差漏洞,使得攻擊者能在企業組織無法察覺之前進行滲透。Amazon發現Interlock不當配置的基礎設施,並在其中找到該組織犯案的完整工具包,從而得知駭客的多階段攻擊鏈、RAT木馬程式、偵察用的指令碼,以及迴避偵測的技術。

究竟Interlock如何將漏洞用於實際攻擊?他們對Secure FMC特定路徑發出HTTP請求,請求內容包含Java程式碼的執行,以及兩個嵌入的網址,其中一個網址用於傳送利用漏洞的組態資料,另一個則是讓受害系統發出HTTP PUT請求,並上傳特定檔案,目的是回傳、確認漏洞成功利用。

GNU Inetutils的telnetd存在重大漏洞,未通過身分驗證的攻擊者可執行任意程式碼

資安公司Dream Security發布漏洞公告指出,由GNU專案開發的網路工具軟體套件GNU Inetutils,其中的telnetd(telnet daemon)元件存在重大漏洞CVE-2026-32746,攻擊者無需登入或通過身分驗證,即可透過特製封包觸發遠端程式碼執行(RCE),並取得系統最高權限,CVSS評分高達9.8,屬於重大層級。該公司表示,問題出在telnetd處理LINEMODE SLC(Set Local Characters)協商機制時,未正確檢查緩衝區大小,導致典型的記憶體緩衝區溢位。

攻擊者只需透過Telnet連線,在連線初始交握的階段傳送特製SLC資料,即可觸發漏洞。此漏洞的根源在於程式在處理SLC參數時,會持續將資料寫入固定大小的緩衝區,但未檢查是否已達上限。攻擊者可透過大量惡意資料覆寫記憶體,進而實現任意寫入,最終達成遠端程式碼執行。

研究人員揭露攻擊鏈Claudy Day,攻擊者可透過Google搜尋埋藏惡意指令發動

資安公司Oasis Security揭露名為Claudy Day的攻擊手法,指出攻擊者可串連3種漏洞,在未使用惡意軟體或釣魚郵件的情況下,直接竊取使用者在Claude上的對話資料。該攻擊鏈結合3項弱點,包括隱藏式提示注入、Files API濫用,以及claude.com網站的開放式重新導向漏洞,形成完整的資料外洩攻擊流程。Oasis Security強調,攻擊者無須使用其他工具或MCP伺服器,也不用進行任何整合的工作,針對開箱即用的Claude.ai連線階段(Session)進行對話內容的竊取。對此,Anthropic在接獲通報後,修補了提示注入問題,其餘兩個弱點仍在進行改善。

這項攻擊之所以得逞的其中一個原因,在於使用者看到的提示內容,與實際送入AI模型的內容不同,造成AI系統在使用者不知情的情況下執行惡意指令。

網頁伺服器軟體Nginx第三方管理介面存在重大漏洞,可能導致資料外洩與系統遭到接管

針對開源網頁伺服器與反向代理軟體Nginx的第三方圖形管理介面工具Nginx UI,近日揭露可能導致資料外洩的重大漏洞CVE-2026-27944,CVSS嚴重性評分達9.8,這個漏洞會影響Nginx UI 2.3.2以前版本,解決方法是升級到2.3.3以後版本。

問題出在Nginx UI的/api/backup端點未設置身分驗證機制,以致未經授權的遠端使用者可下載備份檔案,且系統回應內容中同時包含解密金鑰,讓攻擊者可直接還原加密的備份檔案,藉此取得使用者帳號密碼、使用者憑證、會話Tokens、SSL 金鑰、Nginx 系統配置等敏感資訊,進而入侵並接管系統。

資安研究人員近日揭露,Linux常用的遠端存取工具OpenSSH,存在與GSSAPI(Generic Security Services Application Program Interface)金鑰交換機制相關的漏洞,漏洞編號為CVE-2026-3497,CVSS嚴重性評分6.9,但影響範圍相當大,可能衝擊大量依賴OpenSSH的服務,建議用戶儘速更新。

問題出在部分Linux發行版在OpenSSH套件中,額外加入的 GSSAPI Key Exchange修補程式存在缺陷,可能在處理GSSAPI相關驗證與連線時造成錯誤,遠端攻擊者只要建立特製連線,就可能觸發錯誤並導致SSH程序終止,導致服務中斷。

北韓駭客Konni透過網釣散布惡意軟體EndRAT,企圖利用即時通訊軟體擴大感染範圍

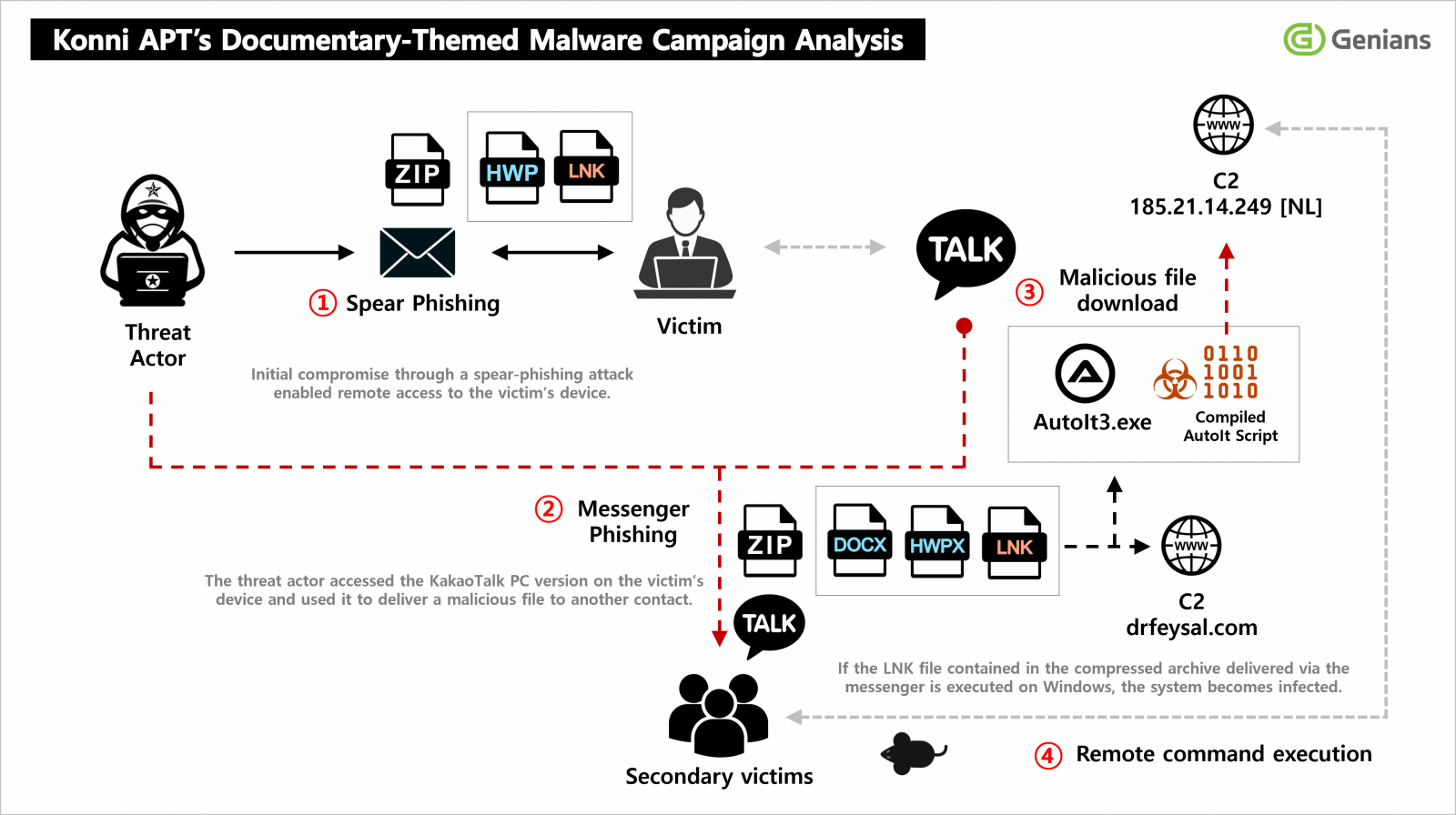

韓國資安公司Genians指出,Konni近期發動新一波魚叉式釣魚攻擊,誘騙目標下載惡意檔案,一旦入侵成功,便進一步濫用韓國即時通訊平臺KakaoTalk帳號對外擴散攻擊,使受害電腦成為傳播惡意程式的節點。攻擊者首先透過電子郵件寄送與北韓議題相關的誘餌,內含惡意LNK捷徑檔,當受害者開啟後,電腦會下載後續有效酬載,並植入RAT木馬,讓駭客得以長期潛伏並竊取資料。

在取得裝置控制權後,駭客會存取受害者已登入的KakaoTalk應用程式,直接向聯絡人發送惡意檔案。由於訊息來自熟識對象,收件者較不易起疑,進而擴大感染範圍。

上週部分三星桌上型電腦及筆電在安裝微軟二月份安全更新後無法存取C槽,後續微軟證實此事,並指出原因出在三星公用程式Galaxy Connect,對此,微軟3月16日公布解決方法。

微軟指出,用戶可移除Galaxy Connect,然後重開機以管理員帳號登入系統,並依照指引修復C槽的存取權限,藉此排除異常。同日微軟發布Windows 11例外更新,修補24H2與25H2版無法顯示連結藍牙裝置的問題。

縱觀導致資料損毀的多種因素,臺灣企業對硬體故障與人為失誤的擔憂,超越勒索軟體

導致企業資料損毀的原因,通常包括勒索軟體等外部攻擊,以及儲存設備故障、人為失誤等內部因素。在勒索軟體的肆虐下,外部攻擊長期被視為主要資料損毀風險來源,不過群暉科技(Synology)發布的2026年《台灣企業資料保護大調查》結果顯示,過去一年內,臺灣企業對於人為失誤導致資料損毀的疑慮大幅增加,已略微超過對勒索軟體的顧慮。

群暉的報告顯示,相較於2025年,2026年臺灣企業對資安挑戰的威脅來源認知順位,已有明顯變化。 2025年三大資安挑戰的順位,依序是:勒索軟體、硬體故障,以及人為疏失;2026年的排名,則變動為硬體故障、人為疏失、勒索軟體,其中人為疏失的比例更從40%大幅提高至65.6%,顯示企業對勒索軟體的關注相對下降,而對內部操作風險的重視提高,意味企業資料風險正從外部攻擊轉向內部操作失誤。

其他資安威脅

◆美國警告Zimbra、SharePoint已知漏洞遭到利用,要求聯邦機構限期修補

◆ConnectWise修補遠端管理工具ScreenConnect重大漏洞,攻擊者可未經授權存取及權限提升

◆4款平價的KVM裝置存在9項資安漏洞,未經身分驗證的攻擊者有機會取得root權限

◆APT28成功入侵烏克蘭、羅馬尼亞、保加利亞等多個歐洲國家的政府機關與軍事單位,竊得逾2,800封電子郵件

◆百貨公司Nordstrom電子郵件系統遭濫用,駭客用於加密貨幣詐騙

近期資安日報

【3月18日】新型態字型渲染攻擊可騙過AI助理,向使用者顯示惡意內容

熱門新聞

2026-03-13

2025-06-02

2026-03-17

2026-03-17

2026-03-17

2026-03-16