2025年10月資安公司Koi Security揭露大規模NPM套件攻擊行動PhantomRaven,攻擊者一共上架126個套件,藉由遠端動態相依性(Remote Dynamic Dependencies,RDD)的方式,躲過大部分NPM生態系統資安工具的偵測,後續另一家資安公司Sonatype發現83個惡意套件,使得這起活動的套件數量超過200個。最近有新的發現,指出相關活動仍持續進行。

資安公司Endor Labs提出警告,他們在2025年11月至2026年2月,一共看到3波PhantomRaven攻擊,攻擊者先後共上架88個惡意套件,值得留意的是,這些套件仍有81個未遭到移除,3個C2伺服器有2個仍在運作。

該公司藉由關聯基礎設施的指標、程式碼相似性,以及攻擊者的行為模式,追蹤PhantomRaven活動的進展及變化,他們看到攻擊者輪換基礎設施,並調整PHP端點名稱、相依套件名稱,以及NPM套件說明等細節,過程裡攻擊者使用超過50個一次性的NPM帳號。雖然3波攻擊行動存在上述的變化,不過Endor Labs強調,底層的惡意軟體有效酬載大致不變。

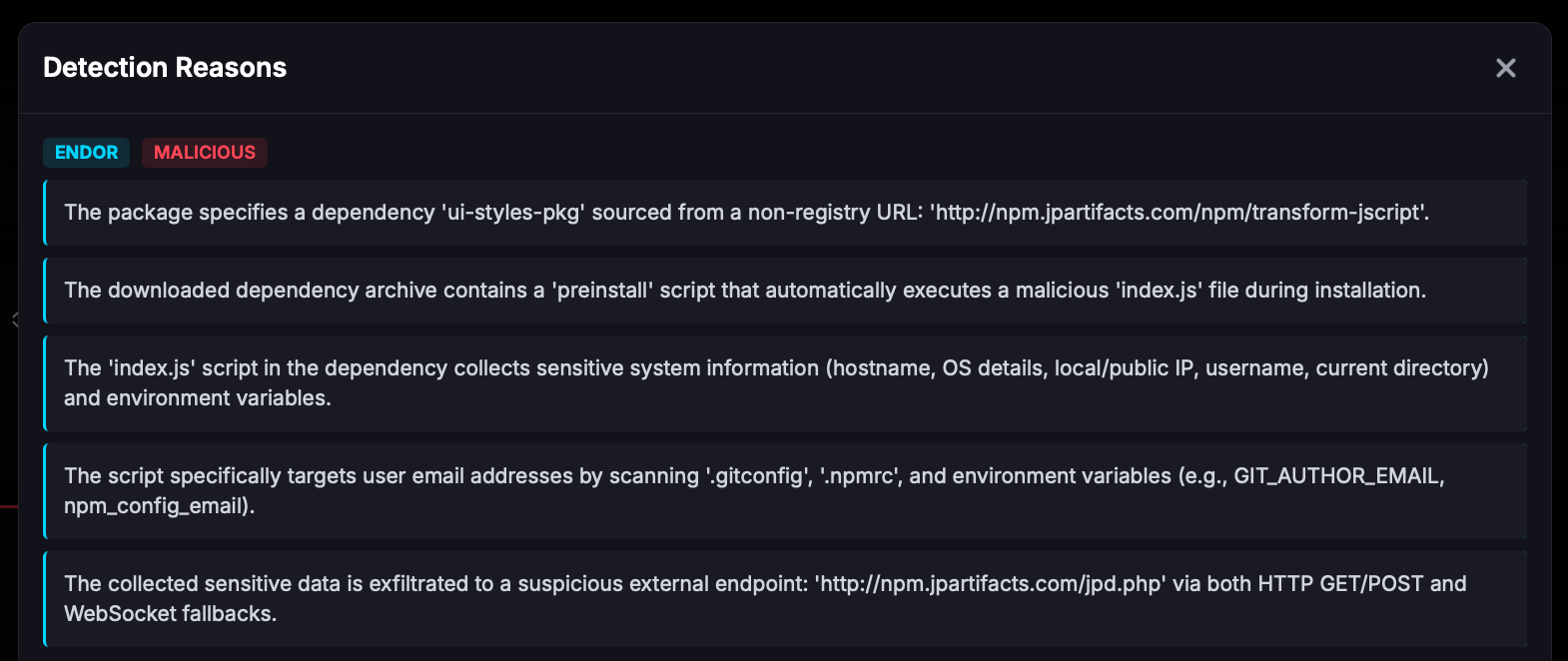

一旦開發者安裝這些惡意套件,電腦就會讀取package.json內容,發現指向攻擊者C2的相依套件,並下載.tgz壓縮檔打包的NPM套件。此相依套件會預先安裝有掛鉤的節點index.js,然後從開發環境的組態檔案,包括:.gitconfig、.npmrc、env vars收集電子郵件,並搜刮GitHub、GitLab、Jenkins、CircleCI等CI/CD系統的權杖(Token),以及IP位址、主機名稱、作業系統等系統資訊,最終透過HTTP GET、HTTP POST、WebSocket,將所有資料傳送到攻擊者的伺服器。

Endor Labs指出後續3波攻擊活動節奏加快的現象,他們提到第2波攻擊當中,攻擊者在2025年11月13日上傳第1個套件,事隔一個月,在12月15日至2026年1月30日再上傳數個套件,然而在2月5日至10日,攻擊者一口氣上傳多達20個套件。

第3波攻擊出現在2月13日至17日,攻擊者一共在5天裡,透過超過25個帳號上傳34個套件,其中第1天只上傳了2個套件,不過後續一度有1天上傳12個套件的情形。最後一波發生在2月18日,攻擊者只上傳了4個套件。

在Endor Labs的部落格文章發表後,一度傳出這些套件其實是資安社群的知名研究員製作,不過,該公司指出有幾個特徵不符合研究人員實驗的作法,首先是這些套件收集的資訊遠超過一般安裝所需資訊,並在套件直接實作Beacon通訊機制,再者,套件沒有任何跡象顯示是用於研究,而且,開發者刻意在不同套件輪換帳號與電子郵件信箱,這些情況皆與資安研究的作法不符。後續於3月12日,這些套件的所有者做出變更,移除了收集大量資訊的程式碼,Endor Labs表示,這代表惡意套件相依於NPM儲存庫外部的程式碼,攻擊者能完全控制有效酬載,無需透過發布新版套件,就能改變或停用相依套件的行為。

熱門新聞

2026-03-13

2025-06-02

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16